『代码审计』是一个专业、前沿、原创的Web代码安全与审计讨论社区,我们专注于分享原创的代码安全知识、漏洞挖掘方法,杜绝链接搬运、资料转载等行为。

主讲人@phith0n,资深Web安全研究者、乌云核心白帽子、漏洞猎人、安全开发,百万阅读博客离别歌博主,著名安全开源项目Vulhub创始者,安全检测工具XRay核心设计与开发者之一。

会员权益

加入『代码审计』知识星球,你将获得:

- 可浏览创立之日起9年多内容沉淀与后续所有更新,是知识星球平台内绝版的免续费社区,一次付费终身阅读

- 代码审计官网终身会员,享受帖子搜索整理、内部资料、工具等额外福利

- 官网会员将同步获得Sec-News安全文摘VIP会员,可查看VIP文章推荐

- 专享定期更新的《Java安全漫谈》,系统化地学习Java代码审计

- 国内外CTF中大量赛题思路来源于本社区,在这里学习各种小trick,在比赛中不落伍

- 近距离接触大佬,十几位核心嘉宾由原乌云漏洞平台通用漏洞领域获得过大量奖金的成员组成,新成员里也有大量成长为先知、补天、各大SRC平台核心白帽子

- 社区内9000多位信安爱好者是你的良师益友,没有娱乐圈里的陋习,实时讨论你遇到的各种疑惑

- 享有线下聚会、直播分享、私密闭门会议等额外服务的免费参与资格

为何加入

还是不确定自己是否能在『代码审计』知识星球里学到知识?

- 在 这里 提前预览星球内所有帖子(包含一部分文字、缩略图、附件列表等,可能不是最新的)

- 在 这里 看看与星球里题目或讨论有关的公开技术文章

- 我们支持三天无理由退款,你也可以直接加入看看,不合适退出即可

- 我们服务对象是安全从业者、学生,Web开发人员等,你需要对代码有一定了解,可以看懂简单的代码

- 社区内容可能涉及到PHP、Java、Python、JavaScript、前端安全等Web技术栈相关知识,我会用最通俗的解读方式尽量让大家都能看懂,但又不水

- 如果你希望进来收集0day漏洞、POC,做黑产或求接单,对不起这里没有你想要的东西

建议先预览一遍圈内帖子,大概知道我们聊得什么、更新频率等,再决定是否加入进来,避免不必要的花费。

星球费用

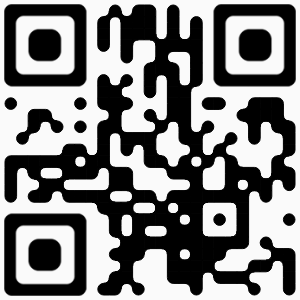

『代码审计』知识星球现价¥199元 / 终身。(2025年限时优惠,原价¥299元)

如果你觉得自己应该加入,那就不要犹豫:

- 随着时间的推移,星球加个会逐渐提高,现在加入即可锁定当前价格,后续无需二次付费

- 「代码审计」星球是为数不多的永久星球,一次加入,知识永远有效,随时查看,避免过期焦虑

- “最好的投资就是投资自己” —— 巴菲特

当然,如果你已经是社区成员,代码审计礼品卡也是安全圈送礼的不二之选。

我的愿景

我希望社区里的小伙伴变成这样的人:

- 对新技术与知识充满好奇,愿意研究与分享,能发现而不仅是收集tricks

- 对代码充满敬畏,能理解计算机世界运行的规律,以上帝视角发掘其中潜藏的Bugs

- 谦虚谨慎,低调沉稳,不会好高骛远,不会妄自菲薄

- 用自己的知识创造财富,让世界变得更好的同时,积累自己人生第一个一百万

售后服务

对于购买过会员的用户,可以享受如下售后服务:

- 购买三天内支持无条件退款,让你无后顾之忧

- 购买三天后支持免费兑换『代码审计』官网账号,享受额外福利,请按照星球内说明进行身份认证

- 2020年2月1日起购买会员可在知识星球私信中联系星主、合伙人,我们会按照知识星球相关规定 2.1.6提供增值税普通发票